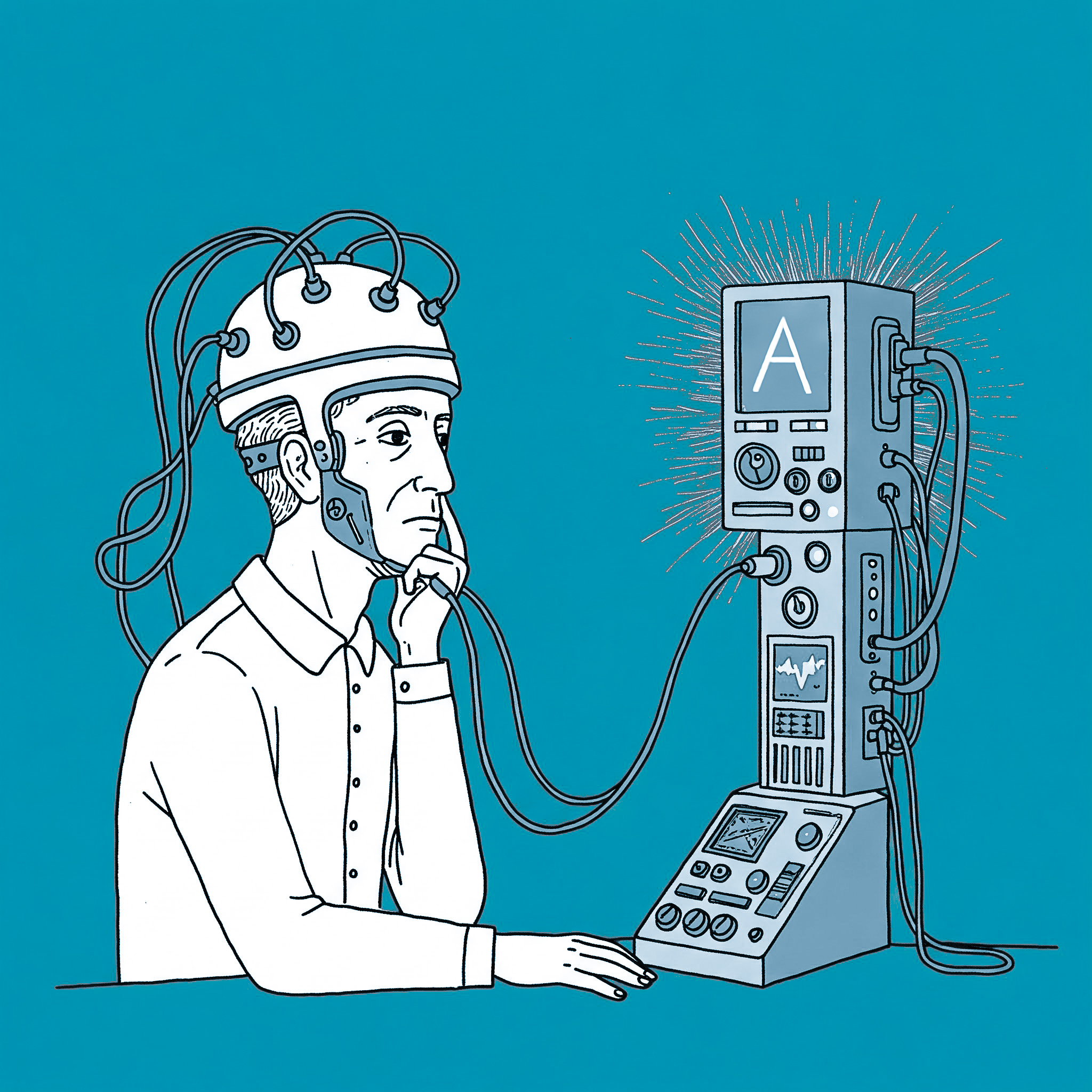

Laboratórium Mordechaja Guria z Ben Gurionovej univerzity v Negeve prišlo s ďalšou myšlienkou ako „vyťahovať“ údaje z počítačov, ktoré nie sú pripojené k sieti.

Miesto mobilných telefónov, tie sú v citlivých prostrediach častokrát zakázané, využili ako prenosové a záznamové zariadenie takzvané „smarthodinky“. Tie sú oveľa nenápadnejšie a útočník ich do chráneného priestoru dokáže prepašovať ľahšie.

Potenciálne napadnúť sa však dá aj "časomerač", ktorý používa oprávnený pracovník chráneného priestoru. Inteligentné hodinky sú z funkčného pohľadu v podstate počítačom. Majú procesor, pamäť a dosť rozsiahle úložné zariadenia – typicky vo veľkosti až desiatok gigabajtov. Takáto kapacita úložiska bola ešte v relatívne nedávnej dobe typická pre stolné počítače.

Na „smarthodinkách“ beží aj operačný systém, väčšinou ide o modifikáciu softvéru určeného pre mobilné zariadenia. A ako každý program aj tento môže byť zneužitý s použitím známych alebo novoobjavených „dier“.

Inteligentné hodinky dokážu komunikovať minimálne cez Bluetooth, väčšinou však aj pomocou WiFi a niektoré modely ovládajú aj prístup do mobilnej siete. Práve cez tieto kanály sa do zariadenia môže dostať neželaný malvér.

Prenos nepočuteľným zvukom

Aj keď „smarthodinky“ disponujú širokou škálou spôsobov komunikácie, v bezpečnostne citlivom prostredí sú štandardné rádiové metódy spojenia častokrát nepoužiteľné. Príslušné frekvencie podliehajú monitorovaniu, zariadenie s utajovaným obsahom môže byť rádiovo tienené a všetky jeho rozhrania fungujúce na princípe elektromagnetických vĺn, teda napríklad WiFi či Bluetooth, bývajú odpojené alebo zablokované.

Popisovaná metóda preto využíva fakt, že inteligentné hodinky obsahujú mikrofón a ten vie prijímať aj zvuky v ultrazvukovom rozsahu. Štúdia spomínala signály v rozsahu 18 až 22 kilohertzov, takéto akustické vzruchy už nedokáže ucho dospelého človeka zachytiť.

Druhá strana komunikácie, čo môže byť počítač obsahujúci prísne tajné informácie, väčšinou dokáže generovať ľubovoľné zvuky. Obsluha používa akustický výstup ako spôsob varovania, či dokonca len na zábavu.

Tento kanál sa bežne nepovažuje za riziko a ostáva dostupný. Predpokladá sa, že ak by sa náhle objavili nečakané zvuky, špeciálne také, ktoré pripomínajú „pískanie“ modemu, a teda slúžia na transfer dát, neželaný prenos by bol okamžite odhalený.

Praktické pokusy

Výskumníci si ako vysielač zvolili počítač so špeciálnym programom napísaným v jazyku Java. Pre ukážku zvolili jednoduchý spôsob kódovania dát, kde logickú nulu predstavovala frekvencia 18,5 kilohertzu, logická jednotka sa vysielala ako signál na kmitočte 19,5 kilohertzu.

Na hodinkách bežal program, ktorý zvuky prijímal a následne z nich „vyťahoval“ odvysielané údaje. Konkrétnu implementáciu vedci neukázali, štúdia ukazuje len algoritmus, teda postup ,akým program funguje. Ide o pochopiteľný zámer, konkrétny program závisí od druhu operačného systému fungujúceho v hodinkách.

Ukázalo sa, že takýmto spôsobom sa dajú prenášať dáta rýchlosťou až päťdesiat bitov za sekundu na vzdialenosť až deväť metrov. Prenos je však výrazne smerovo závislý, najlepšie výsledky sa dajú dosiahnuť, ak počítač ultrazvukovo „píska“ z toho smeru, kde používateľ nosí hodinky, obvykle teda zľava.

Nízka chybovosť prenosu sa dosiahla pri externých takzvaných „aktívnych“ reproduktoroch, teda takých ktoré majú v sebe zabudovaný zosilňovač. Ako autori ukázali, prenos bol však možný aj s pasívnymi externými reproduktormi. Najlepšie však fungovali interné reproduktory notebooku, snáď pre ich malé rozmery, ktoré sa podobajú vlnovej dĺžke ultrazvuku.

V prípade vysokej chybovosti je možné rýchlosť prenosu znížiť až na päť bitov za sekundu. Výsledok však nie je až taký jednoznačný, pravdepodobne sa tu prejavuje vlnový charakter zvuku. Vlnová dĺžka 20-kilohertzového ultrazvuku je vo vzduchu asi 1,7 cm, čo definuje aj vzdialenosť uzlov stojatého vlnenia, a teda posun o pár centimetrov dokáže výrazne zlepšiť, alebo zhoršiť, kvalitu prenosu.

Štúdia skúsila využiť aj vyššie frekvencie ultrazvuku až do 22 kilohertzov. Aj keď by v takomto prípade klesla pravdepodobnosť nežiadúceho odhalenia, niektorí mladí ľudia totiž počujú zvuky až do 20 kilohertzov, vyššie frekvencie sa rýchlejšie utlmujú a maximálna vzdialenosť prenosu sa preto výrazne znižuje.

Obrana proti „odchytu“ dát

Štúdia spomína aj potenciálne metódy ochrany voči takémuto druhu útoku. Ako prvé opatrenie sa, samozrejme, uvádza administratívny zákaz používania inteligentných hodiniek a podobných nositeľných zariadení v priestoroch s citlivými informáciami.

Takýto príkaz sa však s vysokou pravdepodobnosťou bude obchádzať. V prípade všeobecného zákazu zahŕňajúceho aj smartfóny, tablety či dokonca notebooky, už môže dôjsť k výraznému poklesu produktivity.

Za efektívnejší spôsob sa preto považuje umelé vytváranie rušivého signálu v takýchto priestoroch. Ten by mal zahltiť mikrofóny potenciálnych „špiónov“ a nežiaducu komunikáciu zablokovať.

Voľba rušiaceho signálu musí, pochopiteľne, rešpektovať ultrazvukové frekvencie, na akých nežiaduci prenos prebieha. Štúdia skúmala aj prirodzený ruch, teda zvuk klávesnice. Ten však pre prenos dát na vysokých kmitočtoch nepredstavoval výraznú prekážku, vzhľadom k tomu, že zvukové spektrum stláčania kláves takéto vysoké frekvencie neobsahuje.

Ultrazvuk sa dá aj monitorovať, tam však existuje riziko, že sa objaví veľké množstvo falošných poplachov. Určitý ultrazvukový komponent obsahujú aj prirodzené zvuky a v niektorých prípadoch, napríklad detekcia pohybu v priestoroch či meranie vzdialenosti, je ultrazvuk neodmysliteľnou súčasťou daného technického princípu.

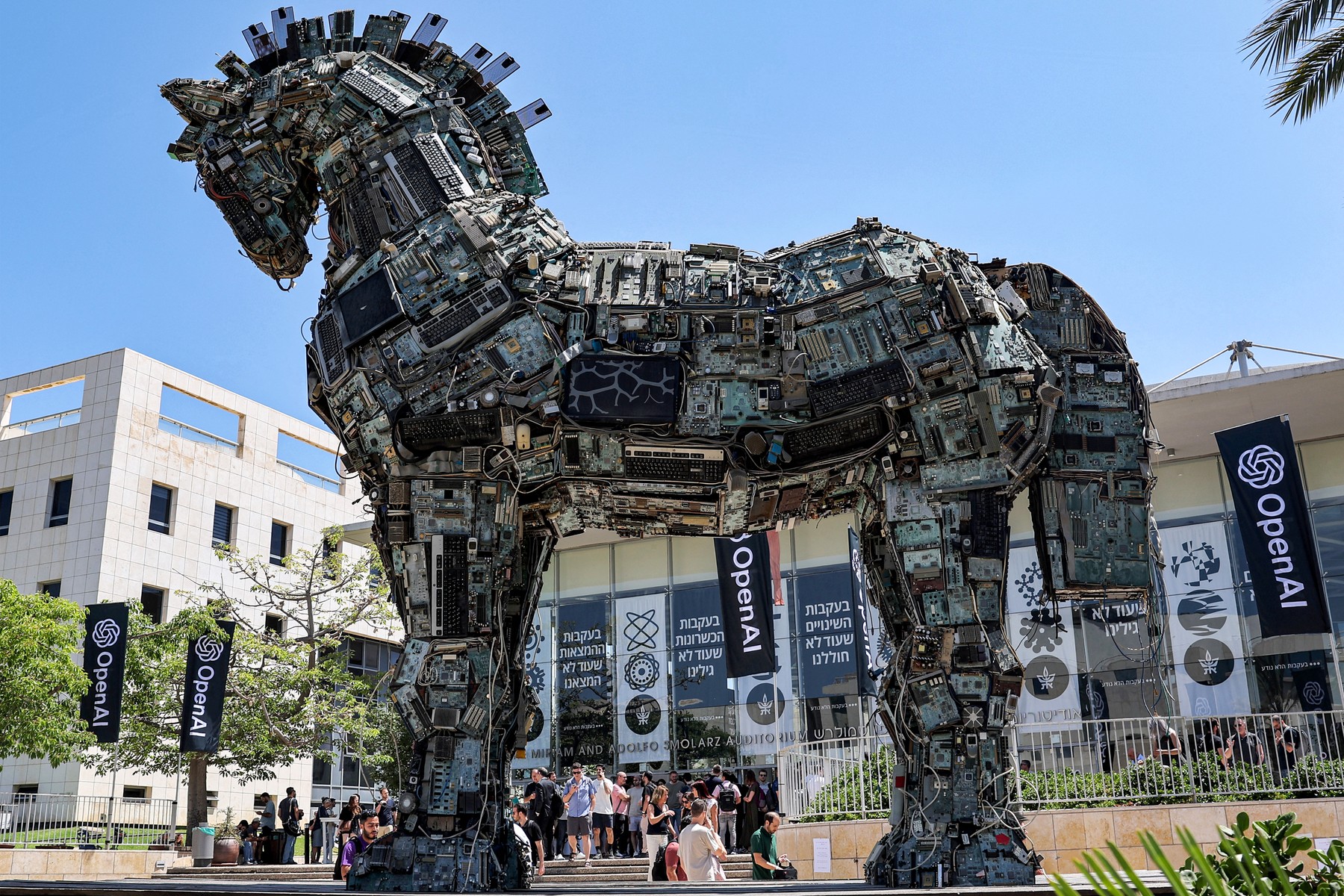

Podobné „izraelské“ spôsoby

Za asi na najzásadnejší príklad reálneho prieniku do zabezpečených počítačov odpojených od všetkých spôsobov okamžitej komunikácie, niekedy sa to nazýva "vzduchová medzera", sa považuje malvér Stuxnet.

Tento takzvaný „červ“ z roku 2010 zneužíval zraniteľnosť operačného systému Windows. Šíril sa pomocou USB kľúčov. Po prieniku už fungoval nezávisle, komunikáciu s vonkajším svetom nepotreboval.

Aj keď sa autori k nemu nikdy oficiálne nepriznali, ide s vysokou pravdepodobnosťou o špičkových expertov z Izraelu. To naznačuje aj výhradný cieľ útoku tohto škodlivého softvéru.

Sústreďoval sa na konkrétny priemyselný riadiaci systém a ak zistil, že sú k nemu pripojené odstredivky, náhodne menil ich otáčky čo spôsobilo pri vysokorýchlostných zariadeniach ich postupné poškodenie. Takéto centrifúgy však na obohacovanie uránu, vhodného aj na výrobu jadrových zbraní, používa aj Irán.