Slovenská informačná služba pravdepodobne získala prístup k softvéru Pegasus, napísal Denník N. Potvrdili mu to štyri rôzne zdroje z bezpečnostného prostredia. Podľa jedného z nich systém prešiel v septembri z testovacej do ostrej prevádzky.

Hovorkyňa SIS Zuzana Morávková pre Štandard uviedla, že metódy, formy a prostriedky spravodajskej činnosti vrátane informačno-technických prostriedkov sú utajovanou skutočnosťou. „Z uvedeného dôvodu nie je možné vzhľadom na existenciu zákonnej prekážky poskytovať v tejto veci akékoľvek informácie.“

Minister obrany SR Robert Kaliňák (Smer) považuje informácie Denníka N o získaní odpočúvacieho systému Pegasus za neseriózne, ktoré navyše ich autorov usvedčujú z neznalosti problematiky. Poukázal na to, že prevádzkovanie tohto systému by bolo v rozpore s platnou slovenskou legislatívou.

"Navyše, tento systém sa nekupuje jednoducho, je extrémne drahý a aj jeho prevádzkovanie je drahé," upozornil minister obrany po rokovaní vlády. Zverejnené informácie označil za snahu vyvolať ďalšiu politickú tému.

Vierohodnosť informácií spochybnil ešte pred rokovaním vlády aj minister vnútra SR Matúš Šutaj Eštok (Hlas). O nákupe nemá žiadne informácie.

Podľa vyjadrenia bývalého šéfa SIS Vladimíra Pčolinského "je to hoax, ktorý včera vyprodukoval Denník N, napriek tomu, že bol zo zdrojov z bezpečnostného prostredia informovaný, že tvrdenie o tom, že SIS spustila systém Pegasus alebo obdobný systém, nie je pravdivé", uviedol dnes pre Štandard Pčolinský a dodal, že "je to úplný nezmysel".

Schopnosti programu

Softvér Pegasus dodáva izraelská firma NSO Group. Je určený na infiltráciu do mobilných telefónov s operačným systémom Android aj iOS. Po ovládnutí zariadenia získa prístup k celému komplexu senzorov, ktoré súčasné mobilné zariadenia obsahujú.

Softvér dokáže zaznamenávať obraz z kamery, zvuk z mikrofónu aj polohu mobilu pomocou satelitnej lokalizácie. Pegasus vie získať prístup k telefónnym hovorom, esemeskám aj e-mailom. Umožňuje sledovanie klávesnice, takto sa dajú odchytiť zadávané heslá. V bezpečí nie sú ani kontakty.

Z napadnutého telefónu je možné stiahnuť kalendár, fotografie, videá a iné súbory uložené priamo v zariadení alebo v cloudových službách. Skrytá neostáva ani história prehliadača či dáta zo sociálnych sietí.

Podľa detailnej analýzy vypracovanej Karvanom Mustafaom Karímom z univerzity v Sulejmánii, hlavnom meste kurdského regiónu Iraku, dokáže Pegasus čítať aj šifrovane posielané správy z aplikácií WhatsApp, Signal a Telegram.

Pegasus sa snaží aktívne maskovať svoju prítomnosť v zariadení, skrýva sa aj za legitímne systémové procesy. Vie preniknúť do štartovacieho procesu telefónu a bez problémov dokáže „prežiť“ aj reštart zariadenia. Jeho komunikácia s riadiacim serverom, cez ktorý sa mu môžu zadávať príkazy, je šifrovaná.

Cieľom bol Macron aj aktivisti

Najznámejšou obeťou softvéru Pegasus bol francúzsky prezident Emanuel Macron. Okrem neho bola sledovaná aj väčšina francúzskej vlády vrátane vtedajšieho premiéra Édouarda Philippa. Predpokladá sa, že možným iniciátorom tohto sledovania boli vlády Maroka a Rwandy.

V odporúčaní prijatom Európskym parlamentom v polovici júna 2023, týkajúcim sa Pegasu a podobných špionážnych technológií, sa hovorí, že pravdepodobným cieľom bol aj predseda španielskej vlády a španielski ministri obrany a vnútra.

Na druhej strane používala španielska vláda nástroj Pegasus na sledovanie katalánskych štruktúr snažiacich sa o nezávislosť. V kauze CatalanGate bolo monitorovaných 65 osôb, španielske autority priznali, že 18 ľudí odpočúvali bez súdneho rozhodnutia.

Odporúčanie EP ďalej tvrdí, že Grécka národná bezpečnostná služba (EYP) sledovala novinárov, straníckych aktivistov aj poslancov Európskeho parlamentu, používala však softvér Predátor. Grécka vláda zároveň umožnila export tohto softvéru totalitným vládam Sudánu a Madagaskaru.

Dokument EP kritizuje aj vlády Poľska a Maďarska za to, že oslabili právne poistky a umožnili sledovanie novinárov, opozičných politikov, právnikov, prokurátorov aj občianskych aktivistov.

Mimo EÚ bol Pegasus použitý na odpočúvanie marockého kráľa Mohameda VI, prezidenta Iraku Barhama Saliha aj prezidenta Juhoafrickej republiky Cyrila Ramaphosu.

Do hľadáčika Pegasu sa dostali aj predseda vlády Pakistanu Imran Chán, premiér Egypta Mustafa Madbúlí a bývalý šéf vlády Maroka Saadaddín Usmání.

Zaujímavou informáciou je fakt, že Spojené štáty umiestnili NSO Group, dodávateľa softvéru Pegasus, na „čierny zoznam“. Dôvodom tohto rozhodnutia Bidenovej vlády malo byť to, že firma pôsobila „v rozpore so zahraničnou politikou a záujmami národnej bezpečnosti USA“.

Ako sa dostáva do mobilu

Účelom softvéru Pegasus je, aby sa do mobilu sledovanej osoby dostal nepozorovane. Využívajú sa takzvané „zero day“ zraniteľnosti, teda chyby softvéru, ktoré boli odhalené len nedávno a výrobca o nich ešte nevie alebo nestihol vydať opravu.

Zároveň sa Pegasus snaží, aby bol „zero click“ a na preniknutie do mobilného zariadenia nebola nutná žiadna aktivita používateľa.

Ak ide o cielený útok, obeť dostane špeciálne upravenú správu. Môže ísť o esemesku, e-mail alebo inú aplikáciu umožňujúcu posielanie správ ako WhatsApp alebo iMessage. V rámci správy je špeciálne upravený internetový odkaz, obrázok alebo iná príloha.

Keď ju telefón otvorí, príslušná aplikácia, napríklad prehliadač, ju otvorí a chyba aplikácie spustí kód s privilégiami umožňujúcimi prienik do telefónu.

Ďalšou možnosťou „infekcie“ je „sieťová injekcia“, keď sa dáta umožňujúce prienik do telefónu vložia priamo do sieťovej premávky cieliacej do telefónu obete. Útočník musí mať pod kontrolou príslušnú sieťovú infraštruktúru, čo pre štátnych aktérov nepredstavuje problém.

Okrem toho sa môže Pegasus šíriť aj prostredníctvom napadnutej webovej stránky. V takomto prípade ho možno dostať aj na viaceré telefóny členov konkrétnej komunity.

Bez mobilu alebo s „hlúpym“ telefónom

Najúčinnejšou metódou obrany je mobilný telefón nevlastniť a nepoužívať. Treba si uvedomiť, že smartfón je výkonný počítač s pripojenou kamerou, mikrofónom, schopný satelitnej lokalizácie a trvalo pripojený k internetu. Vzhľadom k množstvu osobných dát, ktoré sú v ňom uložené, predstavuje každé jeho zneužitie obrovské riziko.

Hoci tento spôsob obrany úspešne používa Robert Fico, nie je vhodný pre každého. Alternatívou je vlastníctvo základného „hlúpeho“ telefónu. Dá sa s ním iba telefonovať a posielať esemesky, nevyžaduje permanentné pripojenie k internetu. A hoci sa nedá stopercentne spoľahnúť na jeho nezraniteľnosť, Pegasus a podobný softvér sa pre „hlúpe“ telefóny nevyvíja.

Pravidelné aktualizácie aj špeciálny režim

Pre bežných „smrteľníkov“ by malo byť základným odporúčaním udržiavať telefón aktualizovaný. Zraniteľnosti typu „zero day“ sa v novších aktualizáciách operačného systému postupne opravujú a nástroje typu Pegasus tak musia na prienik do telefónov hľadať nové chyby.

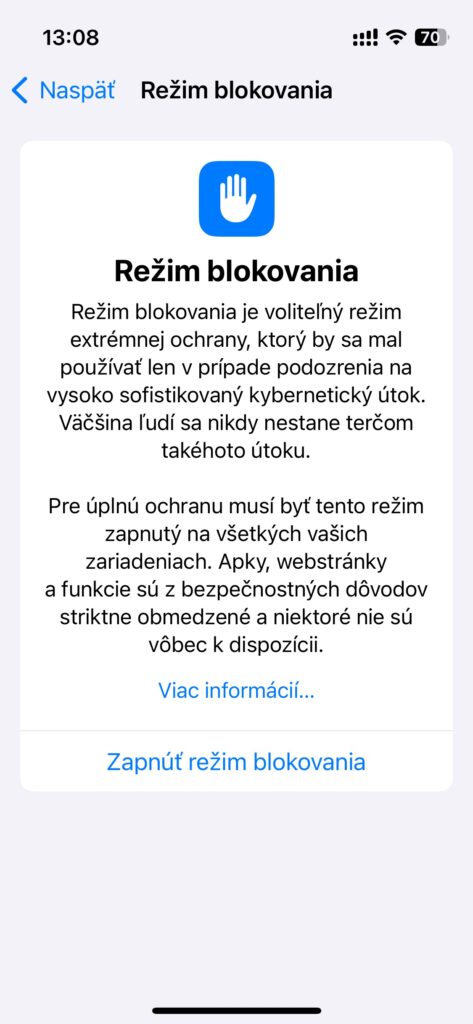

Operačný systém iOS pre zariadenia od Apple má v sebe zabudovaný aj špeciálny režim určený pre ľudí, u ktorých sa predpokladá, že sa stanú cieľom útoku softvéru Pegasus alebo niečoho podobného.

Tento takzvaný „režim blokovania“ síce obmedzí niektoré funkcie telefónu, napríklad automatické zobrazovanie príloh v správach, dokáže však zvýšiť odolnosť telefónu proti podobným útokom.

Nástroj na odhalenie Pegasu

Organizácia Amnesty International sa aktívne zaoberala technologickými schopnosťami softvéru Pegasus. Dôvodom bolo hlavne množstvo aktivistov, ktorí boli prostredníctvom neho sledovaní.

Jedným z výsledkov tejto analýzy je aj softvér MVT (Mobile Verification Toolkit), ktorý umožňuje zisťovať znaky napadnutia telefónu sledovacím softvérom Pegasus.

Program je pre všetkých k dispozícii s otvoreným zdrojovým kódom. Nástroj vznikol v roku 2021, stále sa však aktualizuje a existuje vo verzii pre iOS aj pre Android.